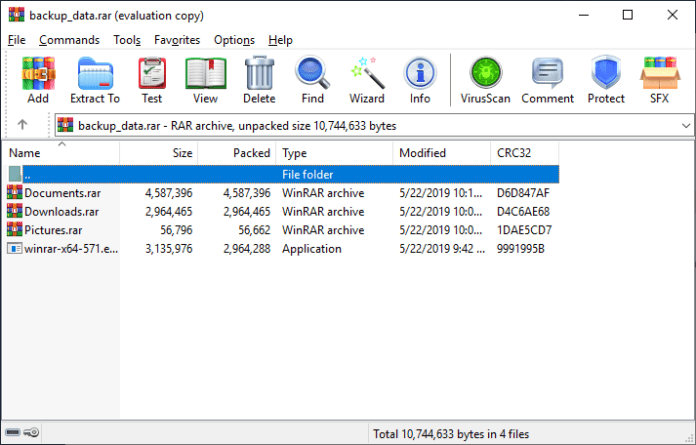

网络犯罪分子利用流行的windows存档工具winrar中的零日漏洞来瞄准,并从其经纪账户中非法抽取资金。

该漏洞影响winrar对zip文件格式的处理,由网络安全公司group-ib于6月发现。此零日漏洞允许攻击者将恶意脚本嵌入伪装成“.jpg”图像或“.txt”文件的存档文件中,从而危害目标系统。为了降低这种风险,winrar 发布了 23.<> 版,建议用户更新其软件以防止潜在的利用。旧版本的winrar使系统面临风险,因为该漏洞现已公开。

交易论坛上的恶意活动

group-ib的安全研究人员报告说,自4月以来,黑客一直在专门的交易论坛上传播这些恶意的zip档案。根据group-ib的说法,在至少八个公共论坛上发现了这种损坏的档案,涵盖了与交易,投资和加密货币相关的主题。ib集团尚未披露具体目标论坛。在一个实例中,论坛的管理员检测到这些有害文件的分发并及时提醒其用户。尽管努力通过阻止攻击者的帐户来遏制这种活动,但group-ib观察到黑客设法重新激活了禁用的帐户,并通过公共线程和私人消息坚持恶意分发。

对交易者的影响

打开这些受污染的文件后,黑客可以渗透到受害者的经纪账户中,为未经授权的金融交易和资金提取提供便利。group-ib表示,截至目前,至少有130名交易者的设备遭到入侵。这些违规行为的确切财务影响仍不确定。一位交易员向group-ib研究人员透露,黑客试图提取资金未成功。

可能的罪魁祸首和补救措施

虽然利用的肇事者的确切身份仍然未知,但group-ib注意到他们使用了visualbasic木马darkme。此木马以前与“evilnum”威胁组织(也称为“ta4563”)相关联。evilnum自2018年以来一直活跃,主要针对英国和欧洲的金融机构和在线交易平台。然而,group-ib强调,darkme木马的存在并不能最终将正在进行的活动与这个财务驱动的团体联系起来。为了应对这种安全威胁,winrar的创建者rarlab于6月23日发布了更新版本(2.<>)来解决该漏洞。

未经允许不得转载:ag凯发k8国际 » 黑客利用winrar漏洞瞄准金融交易者